ระบบการตรวจจับการบุกรุก Intrusion Detection System

ในปัจจุบันการโจมตีทางไซเบอร์เกิดขึ้นทั่วโลกทุกๆ 11 วินาที โดยมุ่งเป้าไปที่ทุกช่องทางตั้งแต่โครงสร้างพื้นฐานสำคัญระดับชาติไปจนถึงข้อมูลส่วนตัวที่ละเอียดอ่อน ผลกระทบที่เกิดขึ้นทั้งทางเศรษฐกิจและสังคมจาก ภัยไซเบอร์

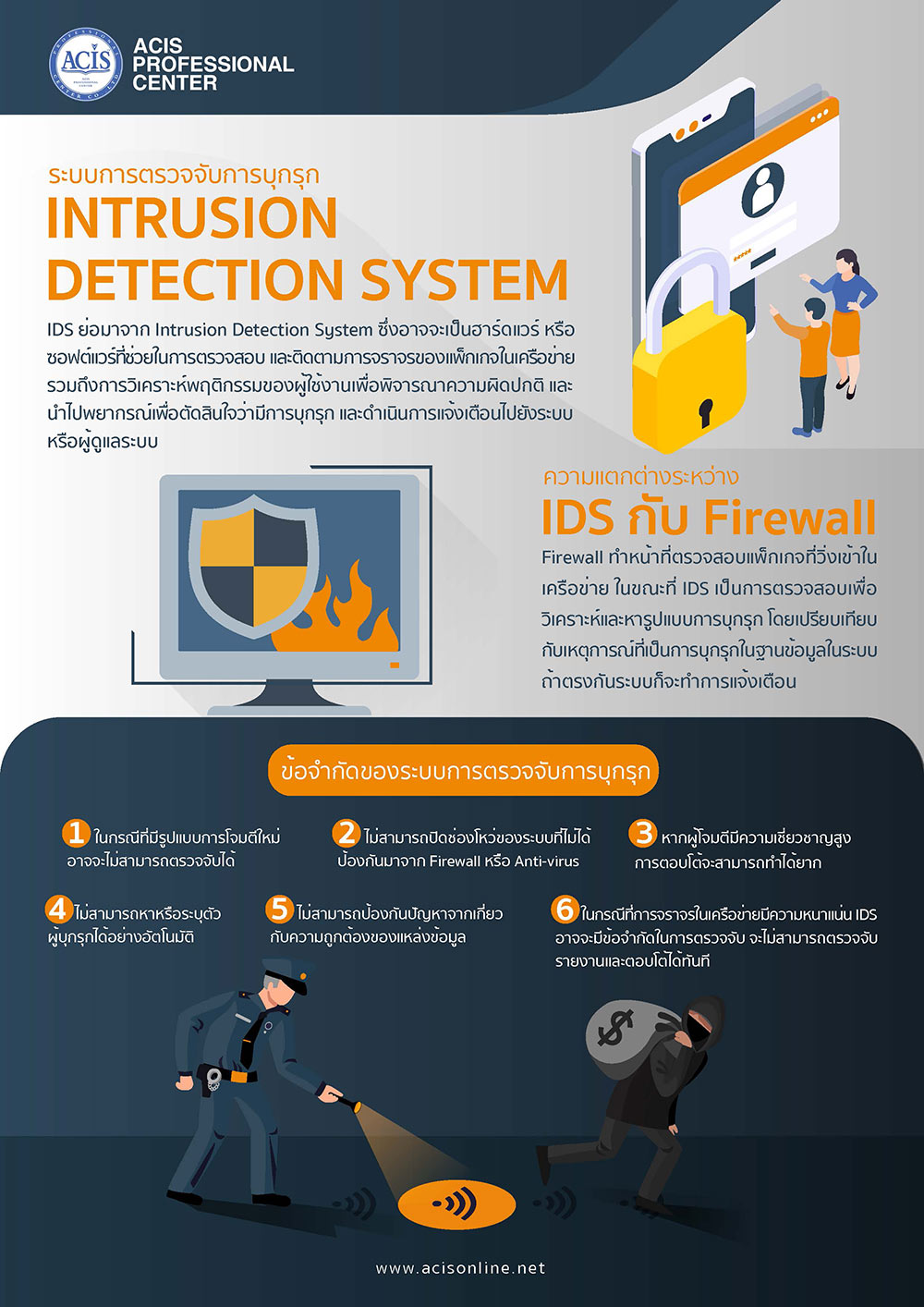

จึงได้มีการพัฒนาระบบการตรวจจับการบุกรุก IDS ย่อมาจาก Intrusion Detection System ซึ่งอาจจะเป็นฮาร์ดแวร์ หรือ ซอร์ฟแวร์ ที่จะช่วยในการตรวจสอบ และติดตามการจราจรของแพ็กเกจในเครือข่าย รวมถึงการวิเคราะห์พฤติกรรมของผู้ใช้งานเพื่อพิจารณาความผิดปกติ และนำไปพยากรณ์เพื่อตัดสินใจว่ามีการบุกรุก และดำเนินการแจ้งเตือนไปยังระบบหรือผู้ดูแลระบบ

แต่ระบบก็มี Firewall เหมือนกัน ทำไมถึงยังต้องมี IDS อีกด้วยละ? ความแตกต่างระหว่าง Firewall กับ IDS นั้น อธิบายให้เข้าใจง่ายขึ้นคือ ไฟร์วอลล์ เป็นระบบหรือกลุ่มของระบบที่ใช้สำหรับควบคุมการเข้าออกของข้อมูลที่สื่อสารระหว่างเครือข่ายคอมพิวเตอร์สอง เครือข่ายโดยการพิจารณากฎ (Rules) หรือตัวกรอง (Filter) ที่กำหนดไว้ ไฟร์วอลล์จัดเป็นเทคโนโลยีที่ตอบสนองความต้องการการจัดการด้านความปลอดภัยของเครือข่ายที่เหมาะสมและ สามารถแก้ปัญหาบางส่วนได้

หากแต่ยังมีข้อจำกัดหลายด้านที่ไฟร์วอลล์ไม่สามารถทำได้ เช่นการบุกรุกที่เกิดขึ้นจากเครือข่ายภายใน การจัดการกับการบุกรุกแบบใหม่และซับซ้อน เป็นต้น เงื่อนไขอีกประการที่มีความสำคัญต่อการติดตั้งไฟร์วอลล์ให้ทำงานได้อย่างมีประสิทธิภาพคือ การกำหนดนโยบายการรักษาความปลอดภัยที่ถูกต้องและเหมาะสมเพื่อให้ผู้ดูแลระบบตั้งกฎไฟร์วอลล์ได้สอดคล้องและ ไม่มีข้อผิดพลาด กล่าวโดยสรุปคือจะเป็นผลทำให้เครือข่ายได้รับการปกป้องอย่างเต็มที่นั่นเอง

ส่วนของ IDS คือ ระบบตรวจจับการบุกรุกนั้น เป็นระบบที่ใช้สำหรับการเฝ้าระวัง และแจ้งเตือนภัยถ้ามีการบุกรุก หรือมีสิ่งที่ผิดปกติเกิดขึ้นในระบบ แต่ IDS นั้นไม่ใช่ระบบป้องกันการบุกรุก แต่เป็นระบบที่คอยแจ้งเตือนภัยเท่านั้น โดยเฉพาะอย่างยิ่งการโจมตีแบบเรียลไทม์ เช่น การโจมตีแบบ DoS (Denial of Service) หรือ DDoS รูปแบบของการแจ้งเตือนภัยของ IDS นั้นจะแตกต่างกันไปในแต่ละยี่ห้อของ IDS บางผลิตภัณฑ์ก็รายงานในรูปแบบของข้อความ บางผลิตภัณฑ์ก็มีการรายงานแบบกราฟิก ถึงแม้เทคนิคการแจ้งเตือนภัยจะมีหลากหลาย แต่ IDS ส่วนใหญ่จะแจ้งเตือนข้อมูลพื้นฐานเกี่ยวกับการโจมตี คือ

- วันเวลา

- IP ของ IDS ที่รายงาน

- ชื่อของการโจมตี

- หมายเลขไอพีต้นทางและปลายทาง

- หมายเลขพอร์ตของต้นทางและปลายทาง

- ชื่อโปรโตคอลที่ใช้สำหรับการโจมตี

และส่วนใหญ่จะคำอธิบายคร่าว ๆ เกี่ยวกับแต่ละประเภทของการโจมตี เช่น ประเภท ระดับความรุนแรงประเภทของความเสียหาย เป็นต้น

อ่านข้อดีกันมาแล้ว เรามาดูข้อจำกัดของระบบการตรวจจับการบุกรุก ของIDS กันบ้าง

- ในกรณีที่มีรูปแบบการโจมตีใหม่อาจจะไม่สามารถตรวจจับได้

- ไม่สามารถปิดช่องโหว่ของระบบที่ไม่ได้ป้องกันมาจาก Firewall หรือ Anti-virus

- หากผู้โจมตีมีความเชี่ยวชาญสูง การตอบโต้จะสามารถทำได้ยาก

- ไม่สามารถหาหรือระบุตัวผู้บุกรุกได้อย่างอัตโนมัติ

- ไม่สามารถป้องกันปัญหาจากเกี่ยวกับความถูกต้องของแหล่งข้อมูล

- ในกรณีที่การจราจรในเครือข่ายมีความหนาแน่น IDS อาจจะมีข้อจำกัดในการตรวจจับ จะไม่สามารถตรวจจับ รายงานและ ตอบโต้ได้ทันที

สุดท้ายนี้ Firewall และ IDS นั้นมีความจำเป็นอย่างมากต่อองค์กรทั้งหมดที่เชื่อมต่อองค์กรของตนสู่ระบบอินเทอร์เน็ต และจำเป็นอย่างยิ่งที่ต้องใช้ควบคู่กันเพื่อที่จะทำให้ความเสี่ยงในการได้รับผลจากโจมตีจากผู้ที่ไม่หวังดีลดลง แต่ถึงแม้ จะมีระบบรักษาความปลอดภัยที่ยอดเยี่ยมเพียงใด หากการออกแบบนโยบายในการรักษาความปลอดภัยนั้นไม่ดีพอ ระบบรักษาความปลอดภัยเหล่านั้นก็จะหมดประโยชน์ไปอย่างสิ้นเชิง ระบบทั้งหมดในองค์กรก็จะมีความเสี่ยงสูงมากที่จะตกอยู่ในอันตรายจากการโจมตี