การรักษาความปลอดภัย IoT มีบทบาทสำคัญอย่างไรบ้าง

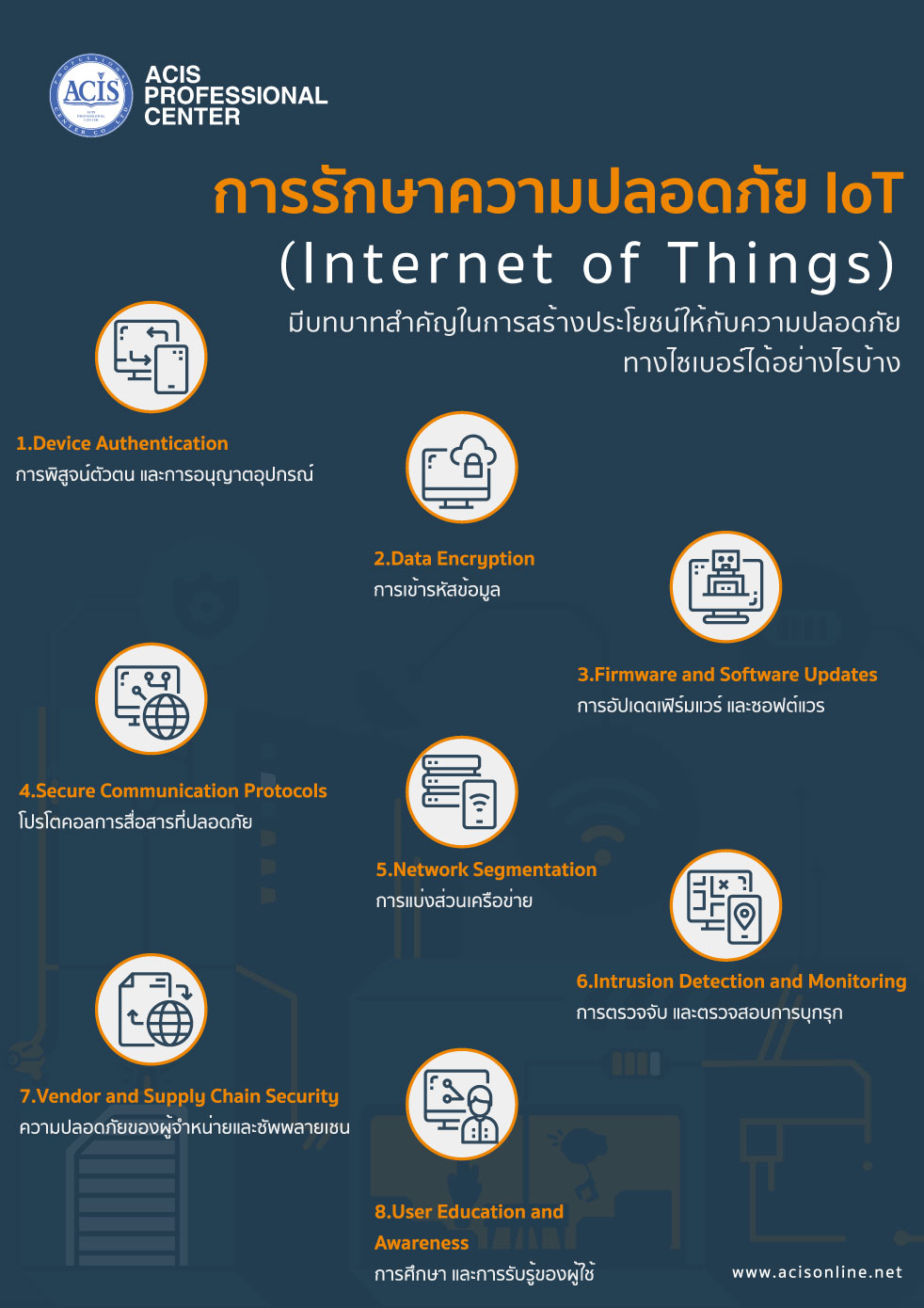

การรักษาความปลอดภัย IoT (Internet of Things) มีความสำคัญในการสร้างประโยชน์ให้กับความปลอดภัยทางไซเบอร์มากมาย โดยวันนี้เราจะมายกตัวอย่างประโยชน์ที่เป็นมาตรการรักษาความปลอดภัยของ IoT ที่มีส่วนช่วยในการเพิ่มความปลอดภัยทางไซเบอร์ 8 ข้อสำคัญดังนี้.

1. Device Authentication (การพิสูจน์ตัวตนและการอนุญาตอุปกรณ์) : .

การรักษาความปลอดภัย IoT เกี่ยวข้องกับการใช้กลไกการพิสูจน์ตัวตนที่แข็งแกร่งสำหรับอุปกรณ์ IoT เพื่อให้แน่ใจว่าจะมีเฉพาะอุปกรณ์ที่ได้รับอนุญาตเท่านั้นที่สามารถเชื่อมต่อและสื่อสารกับเครือข่ายได้ ด้วยการบังคับใช้การตรวจสอบสิทธิ์ และการอนุญาตอุปกรณ์ โดยองค์กรสามารถป้องกันการเข้าถึงโดยไม่ได้รับอนุญาต และลดความเสี่ยงของอุปกรณ์ IoT ที่จะถูกบุกรุกและใช้เป็นจุดเริ่มต้นสำหรับการโจมตีทางไซเบอร์

2. Data Encryption (การเข้ารหัสข้อมูล) : .

ความปลอดภัยของ IoT สามารถนำมาใช้ในเรื่องของการเข้ารหัสข้อมูลที่ละเอียดอ่อนทั้งที่ไม่ได้ใช้งาน และอยู่ระหว่างการส่งได้ การเข้ารหัสช่วยที่ถูกต้องจะช่วยให้มั่นใจได้ว่าแม้ข้อมูลจะถูกดักจับ แต่ข้อมูลยังคงไม่สามารถอ่านได้ และใช้งานไม่ได้กับบุคคลที่ไม่ได้รับอนุญาตหรือผู้โจมตี สิ่งนี้จะปกป้องความลับและความสมบูรณ์ของข้อมูลที่ส่งระหว่างอุปกรณ์ IoT, เกตเวย์ และระบบแบ็คเอนด์ (Backend).

3. Firmware and Software Updates (การอัปเดตเฟิร์มแวร์และซอฟต์แวร์): .

การอัปเดตเฟิร์มแวร์และซอฟต์แวร์ของอุปกรณ์ IoT อย่างสม่ำเสมอเป็นสิ่งจำเป็นสำหรับการจัดการช่องโหว่และจุดอ่อนด้านความปลอดภัย การแก้ไขช่องโหว่ที่รู้จักช่วยป้องกันการแสวงหาผลประโยชน์จากอาชญากรไซเบอร์ นอกจากนี้การใช้กลไกการอัปเดตที่มีประสิทธิภาพช่วยให้มั่นใจได้ว่าอุปกรณ์ IoT ยังคงปลอดภัยและลดความเสี่ยงจากการถูกโจมตี.

4. Secure Communication Protocols (โปรโตคอลการสื่อสารที่ปลอดภัย): .

ความปลอดภัยของ IoT เกี่ยวข้องกับการใช้โปรโตคอลการสื่อสารที่ปลอดภัย เช่น HTTPS, MQTT-TLS หรือ CoAP ซึ่งให้การเข้ารหัสและความสมบูรณ์ของข้อมูล โปรโตคอลเหล่านี้ปกป้องการสื่อสารของอุปกรณ์ IoT จากการดักฟัง การดัดแปลง และการเข้าถึงโดยไม่ได้รับอนุญาต ทำให้มั่นใจได้ถึงความลับและความสมบูรณ์ของข้อมูลที่ส่งไป.

5. Network Segmentation (การแบ่งส่วนเครือข่าย): .

ความปลอดภัยของ IoT มักจะเกี่ยวข้องกับการแบ่งส่วนอุปกรณ์ IoT ออกเป็นเครือข่ายหรือ VLAN ที่แยกจากกัน ด้วยการแยกอุปกรณ์ IoT ออกจากระบบที่สำคัญอื่นๆ องค์กรสามารถจำกัดพื้นผิวการโจมตีที่อาจเกิดขึ้น และลดผลกระทบของอุปกรณ์ที่ถูกบุกรุก การแบ่งส่วนเครือข่ายช่วยป้องกันการเคลื่อนไหวภายในเครือข่าย และช่วยป้องกันการละเมิดที่อาจเกิดขึ้น.

6. Intrusion Detection and Monitoring (การตรวจจับและตรวจสอบการบุกรุก): .

การใช้ระบบตรวจจับและตรวจสอบการบุกรุกสำหรับเครือข่าย IoT ช่วยให้องค์กรสามารถตรวจจับพฤติกรรมที่ผิดปกติและเหตุการณ์ด้านความปลอดภัยที่อาจเกิดขึ้นได้แบบเรียลไทม์ การตรวจสอบกิจกรรมของอุปกรณ์ IoT ทราฟฟิกเครือข่าย และรูปแบบการสื่อสารสามารถช่วยระบุ รบมถึงตอบสนองต่อกิจกรรมที่น่าสงสัยได้ทันท่วงที ทั้งนี้จะช่วยลดผลกระทบของการโจมตีที่อาจเกิดขึ้นได้.

7. Vendor and Supply Chain Security (ความปลอดภัยของผู้จำหน่ายและซัพพลายเชน) :.

การรับประกันความปลอดภัยของอุปกรณ์ IoT เกี่ยวข้องกับการทำงานร่วมกับผู้จำหน่ายและผู้ผลิตที่มีชื่อเสียงซึ่งให้ความสำคัญกับความปลอดภัยตลอดช่วงของการพัฒนา องค์กรควรดำเนินการตรวจสอบสถานะเมื่อเลือกอุปกรณ์ IoT โดยสามารถประเมินคุณลักษณะด้านความปลอดภัย และสร้างข้อกำหนดด้านความปลอดภัยที่ชัดเจนเพื่อให้ผู้ขายปฏิบัติตามได้.

8. User Education and Awareness (การศึกษาและการรับรู้ของผู้ใช้) : .

การส่งเสริมการศึกษาและการรับรู้ของผู้ใช้เกี่ยวกับแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยของ IoT เป็นสิ่งสำคัญ ผู้ใช้ควรได้รับความรู้เกี่ยวกับความเสี่ยงที่เกี่ยวข้องกับอุปกรณ์ IoT รวมถึงความสำคัญของรหัสผ่านที่รัดกุม การอัปเดตเป็นประจำ และการหลีกเลี่ยงการกำหนดค่าที่ไม่ปลอดภัย ด้วยการส่งเสริมวัฒนธรรมที่คำนึงถึงความปลอดภัยในหมู่ผู้ใช้อุปกรณ์ IoT ทั้งนี้องค์กรต่างๆ สามารถลดโอกาสที่การโจมตีจะประสบความสำเร็จได้.

สรุปโดยรวมแล้ว สิ่งสำคัญคือต้องทราบว่าการรักษาความปลอดภัย IoT ควรเป็นวิธีการแบบองค์รวมที่ครอบคลุมทุกขั้นตอน ตั้งแต่การออกแบบ พัฒนาอุปกรณ์ไปจนถึงการปรับใช้ และการบำรุงรักษาอย่างต่อเนื่อง นอกจากนี้ องค์กรควรประเมินมาตรการรักษาความปลอดภัย IoT อย่างสม่ำเสมอ เพื่อสามารถจัดการกับภัยคุกคาม และช่องโหว่ที่พัฒนาขึ้นเรื่อยๆ ได้